Фахівці міжнародного розробника антивірусного програмного забезпечення, експерта в області кіберзахисту - компанії ESET - попередили про виявлення нової активності групи LuckyMouse.

Як йдеться в повідомленні прес-служби компанії, зокрема, для інфікування пристроїв група використовує набір інструментів SysUpdate. Цілями цієї шкідливої кампанії, яка отримала назву EmissarySoldier, стали державні та дипломатичні установи, а також приватні компанії.

Протягом декількох останніх років державні установи у всьому світі стикнулася з рядом значних викликів: швидка цифровізація усіх сфер життя, пандемія COVID-19, яка спричинила масовий перехід на віддалений режим роботи, кібершпіонаж, програми-вимагачі та постійні атаки на ланцюги постачання. Однак протягом декількох останніх років найбільш серйозним випробуванням для кібербезпеки державних організацій є APT-групи, які поширюють надскладні загрози.

Однією з таких груп є LuckyMouse, яка стала відомою через здійснення цілеспрямованих атак на великі організації у всьому світі. Для інфікування користувачів зловмисники компрометують веб-сайти, які, ймовірно, відвідуються жертвами. Крім цього, LuckyMouse здійснюють сканування мережі для пошуку уразливих серверів, до яких можна отримати доступ через Інтернет. Після компрометації машин кіберзлочинці розгортають на них один зі своїх шкідливих інструментів.

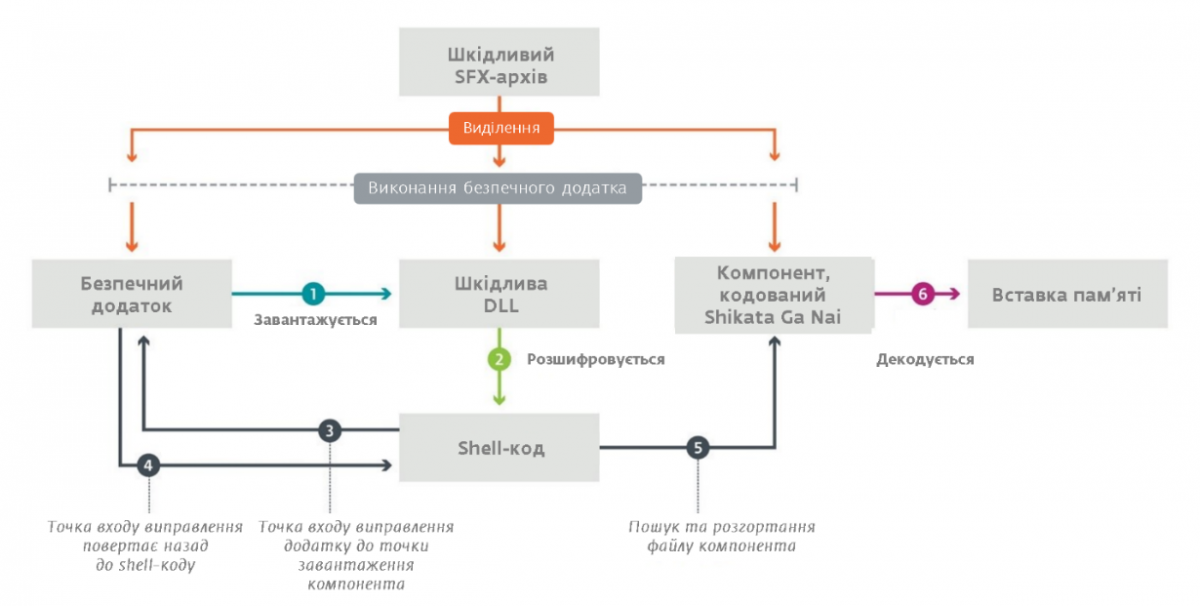

Під час дослідження діяльності цих зловмисників спеціалісти ESET проаналізували набір інструментів SysUpdate, перші зразки якого були виявлені ще у 2018 році. З того часу кіберзлочинці постійно вдосконалювали власні інструменти та розширювали їх функціонал. У поточній версії інструментів LuckyMouse використовується три компоненти: легітимний додаток, який уразливий до компрометації DLL, спеціальна DLL, яка завантажує компонент, а також бінарний компонент.

Дослідники ESET також виявили, що на деяких скомпрометованих машинах працював Microsoft SharePoint, до якого можна отримати доступ через Інтернет. У 2019 та 2020 роках у цій програмі було виявлено кілька уразливостей віддаленого виконання коду. І хоча доказів використання цих експлойтів поки немає, компоненти LuckyMouse розгорталися через ті ж інформаційні служби Інтернету (IIS), які обслуговують Microsoft SharePoint.

У зв'язку з небезпекою подальшого поширення цього шкідливого програмного забезпечення необхідно забезпечити захист серверів, доступ до яких можна отримати через Інтернет. Крім цього, для своєчасного виявлення підозрілих процесів варто використовувати EDR-рішення.

Більш детальна інформація про кіберзагрози та ризики для державних установ, а також рекомендації для захисту доступні за посиланням.

Як повідомлялось, в Україні щодня фіксується близько 300 тисяч нових кіберзагроз для інформаційної безпеки. При цьому, знайти хакерів-зловмисників вкрай складно, компаніям залишається лише проводити щохвилинні моніторинги на предмет виявлення кіберзагроз з метою їх подальшого блокування.

Компанія ESET - провідний розробник рішень у галузі комп'ютерної безпеки та експерт у сфері ІТ-безпеки. Компанія була заснована в 1992 році в Словаччині і на сьогодні представлена більш ніж у 180 країнах світу.

Наші стандарти: Редакційна політика сайту Главред